隨著云計算、大數(shù)據(jù)和軟件定義網(wǎng)絡(SDN)的快速發(fā)展,傳統(tǒng)的數(shù)據(jù)中心網(wǎng)絡架構在可擴展性、靈活性和多租戶隔離方面面臨挑戰(zhàn)。VXLAN(Virtual Extensible LAN,虛擬擴展局域網(wǎng))作為一種主流的網(wǎng)絡虛擬化覆蓋技術,應運而生,為構建大規(guī)模、彈性的虛擬網(wǎng)絡提供了關鍵支撐,同時也深刻影響著網(wǎng)絡與信息安全軟件的開發(fā)范式。

一、VXLAN通信原理

VXLAN的核心思想是在現(xiàn)有IP網(wǎng)絡(通常是三層網(wǎng)絡)之上,構建一個虛擬的二層覆蓋網(wǎng)絡,實現(xiàn)跨物理三層網(wǎng)絡的二層邏輯連通。其工作原理可以概括為“封裝與隧道”。

- 核心概念與封裝格式:VXLAN引入了類似VLAN的隔離機制,稱為VXLAN網(wǎng)絡標識符(VNI),它是一個24位的字段,理論上可支持多達1600萬個邏輯網(wǎng)絡,遠超傳統(tǒng)VLAN的4094個限制。VXLAN在傳輸時,將原始的二層以太網(wǎng)幀(包含源/目的MAC、VLAN Tag、載荷等)作為載荷,封裝在一個新的UDP數(shù)據(jù)報中。這個封裝后的數(shù)據(jù)包被稱為VXLAN幀。其外層IP頭用于在底層IP網(wǎng)絡(稱為底層網(wǎng)絡或Underlay)中進行路由,UDP頭中的目的端口號通常為4789(IANA分配)。關鍵的VNI信息被放置在VXLAN頭部中。

- 通信建立與轉發(fā)流程:

- 端點發(fā)現(xiàn):VXLAN隧道端點(VTEP)是實現(xiàn)封裝/解封裝功能的實體,通常部署在虛擬化宿主機(如Hypervisor)或物理網(wǎng)絡設備(如支持VXLAN的交換機)上。VTEP之間需要建立隧道。端點發(fā)現(xiàn)通常通過控制平面協(xié)議(如MP-BGP EVPN)或數(shù)據(jù)平面泛洪學習機制來完成,以建立虛擬機的MAC地址、所屬VNI與遠端VTEP IP地址的映射關系。

* 數(shù)據(jù)轉發(fā):當一臺虛擬機(VM1)試圖與同一VNI但位于不同物理服務器上的另一臺虛擬機(VM2)通信時,流程如下:

a. VM1發(fā)出的原始以太網(wǎng)幀到達其所在的本地VTEP。

b. 本地VTEP根據(jù)目的MAC地址和VNI,查詢其轉發(fā)表,找到對應的遠端VTEP的IP地址。

c. VTEP將原始二層幀封裝進VXLAN/UDP/IP頭中,外層目的IP即為遠端VTEP的IP,外層源IP為本地VTEP的IP。

d. 封裝后的IP報文在底層IP網(wǎng)絡中像普通IP包一樣被路由,最終到達遠端VTEP。

e. 遠端VTEP解封裝外層頭,剝離出原始的二層幀,根據(jù)VNI將其轉發(fā)給正確的目標虛擬機VM2。

- 關鍵組件:VTEP、VNI、底層IP網(wǎng)絡是VXLAN架構的三大支柱。其設計巧妙地利用了IP網(wǎng)絡的普遍性和可擴展性,實現(xiàn)了二層網(wǎng)絡的無限延伸和靈活部署。

二、VXLAN的典型應用場景

- 多租戶數(shù)據(jù)中心網(wǎng)絡:在公有云或大型私有云中,VXLAN可以為不同租戶創(chuàng)建完全隔離的邏輯網(wǎng)絡(每個VNI對應一個租戶網(wǎng)絡),租戶可以自由規(guī)劃自己的IP和MAC地址,而無需擔心與其它租戶沖突,完美解決了傳統(tǒng)VLAN數(shù)量不足和擴展困難的問題。

- 跨數(shù)據(jù)中心二層互聯(lián):當需要將位于不同物理位置(如兩個數(shù)據(jù)中心)的服務器納入同一個二層域,以支持虛擬機遷移(vMotion)、集群或特定應用時,VXLAN可以通過數(shù)據(jù)中心間的IP網(wǎng)絡建立隧道,實現(xiàn)無縫的二層擴展,避免了部署復雜且昂貴的專線二層網(wǎng)絡。

- 容器網(wǎng)絡與微服務架構:在Kubernetes等容器編排平臺中,每個Pod可能需要獨立的IP并能夠跨節(jié)點通信。VXLAN常被用于容器網(wǎng)絡插件(如Flannel的VXLAN后端、Calico的IP-in-IP模式類似),為容器構建覆蓋網(wǎng)絡,滿足微服務間靈活、高效的通信需求。

- 網(wǎng)絡功能虛擬化(NFV):在NFV環(huán)境中,虛擬網(wǎng)絡功能(VNF)實例可以部署在不同的物理節(jié)點上。VXLAN能夠將這些VNF靈活地連接起來,形成服務功能鏈(SFC),同時保持網(wǎng)絡策略的獨立性。

三、對網(wǎng)絡與信息安全軟件開發(fā)的啟示與影響

VXLAN的普及對安全與網(wǎng)絡軟件開發(fā)提出了新的要求和機遇。

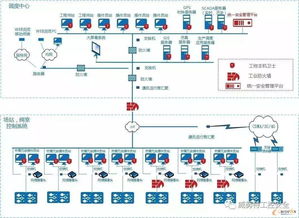

- 安全邊界與策略的重新定義:傳統(tǒng)安全設備(防火墻、IDS/IPS)通常部署在物理網(wǎng)絡邊界或VLAN邊界。在VXLAN環(huán)境中,流量被封裝在UDP/IP隧道中,傳統(tǒng)的基于物理端口或VLAN ID的訪問控制策略可能失效。因此,安全軟件需要具備VXLAN感知能力,能夠解封裝流量,基于內部的VNI、源/目的IP/MAC地址,甚至應用層內容來實施安全策略。這推動了下一代防火墻(NGFW)和云工作負載保護平臺(CWPP)的發(fā)展。

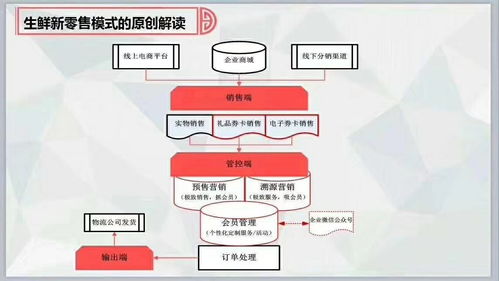

- 安全策略的動態(tài)性與自動化:在虛擬化、容器化環(huán)境中,工作負載(VM或容器)的創(chuàng)建、遷移和銷毀非常頻繁。安全策略必須能夠自動跟隨工作負載。軟件開發(fā)需要集成與云管平臺(如OpenStack、vCenter)、容器編排器(如Kubernetes)的API,實現(xiàn)安全策略的自動下發(fā)和實時更新,即“安全即代碼”和微隔離(Micro-Segmentation)理念。VXLAN的靈活編址為這種細粒度、動態(tài)的安全策略實施提供了網(wǎng)絡基礎。

- 加密與隧道安全:VXLAN標準本身不提供加密。在底層IP網(wǎng)絡不可信的情況下,封裝流量存在被竊聽或篡改的風險。因此,在開發(fā)安全軟件時,需要考慮集成或配合使用IPsec等加密技術來保護VTEP之間的隧道,確保覆蓋網(wǎng)絡流量的機密性和完整性。

- 監(jiān)控與故障排查的復雜性增加:VXLAN引入了覆蓋網(wǎng)絡和底層網(wǎng)絡兩個邏輯層面,使得網(wǎng)絡路徑和故障點更加復雜。網(wǎng)絡性能監(jiān)控(NPM)和安全信息與事件管理(SIEM)類軟件需要能夠關聯(lián)分析兩層網(wǎng)絡的流量與日志,提供端到端的可視化和智能分析能力,幫助運維人員快速定位問題。

- SDN控制器與安全編排:在大型VXLAN網(wǎng)絡中,通常由SDN控制器(如VMware NSX、Cisco ACI、開源ODL/ONOS)統(tǒng)一管理VTEP和策略。網(wǎng)絡與安全軟件開發(fā)需要設計與這些控制器的北向API接口,實現(xiàn)網(wǎng)絡拓撲、策略的集中編排和統(tǒng)一管理,將安全能力(如分布式防火墻、入侵檢測)作為網(wǎng)絡服務的一部分進行動態(tài)部署。

###

VXLAN不僅是解決現(xiàn)代數(shù)據(jù)中心網(wǎng)絡擴展問題的關鍵技術,更是驅動網(wǎng)絡架構向虛擬化、軟件化、自動化演進的重要力量。對于網(wǎng)絡與信息安全領域的軟件開發(fā)者而言,深刻理解VXLAN的原理,把握其在多云、混合云、容器化環(huán)境中的應用模式,是設計和開發(fā)現(xiàn)代化、云原生安全解決方案的必備基礎。未來的安全軟件將更加深度地與虛擬網(wǎng)絡融合,具備智能、自適應、服務鏈化的能力,為動態(tài)變化的數(shù)字業(yè)務提供無處不在的貼身防護。